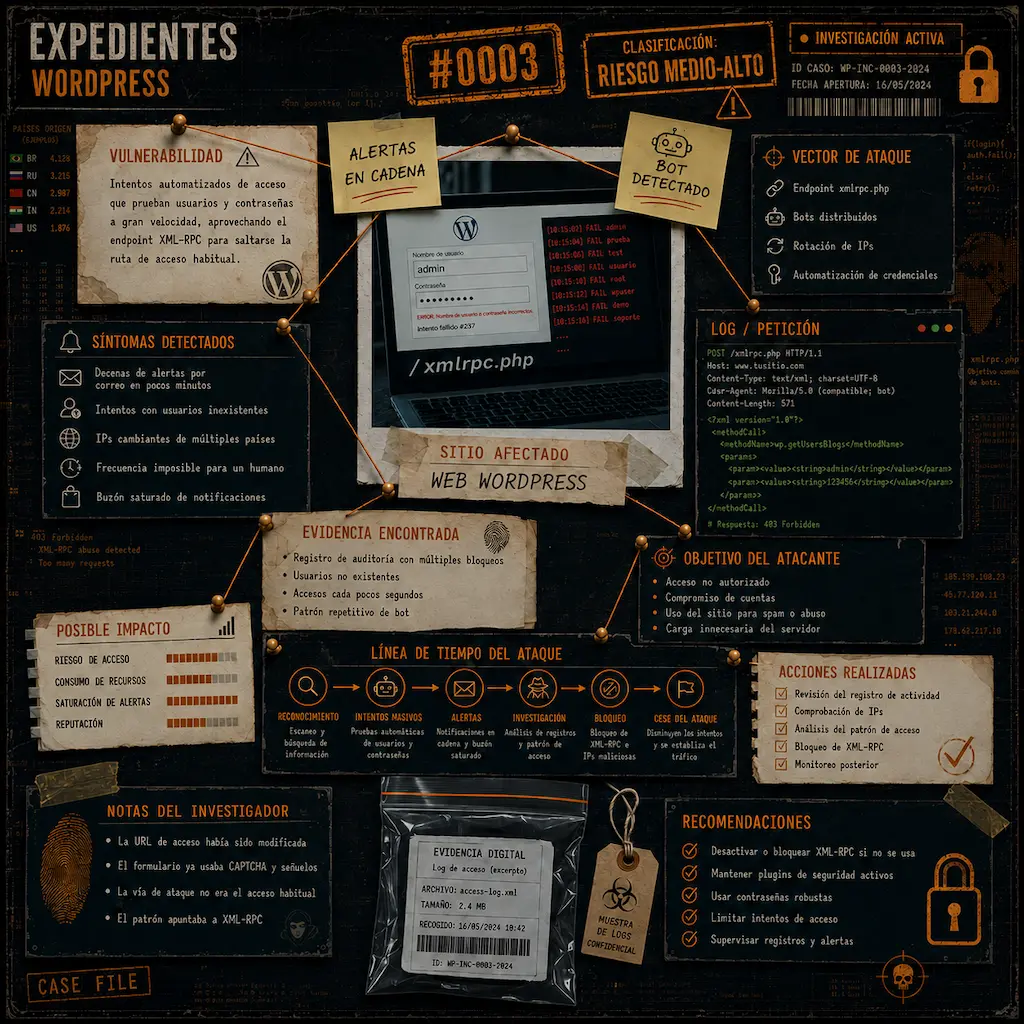

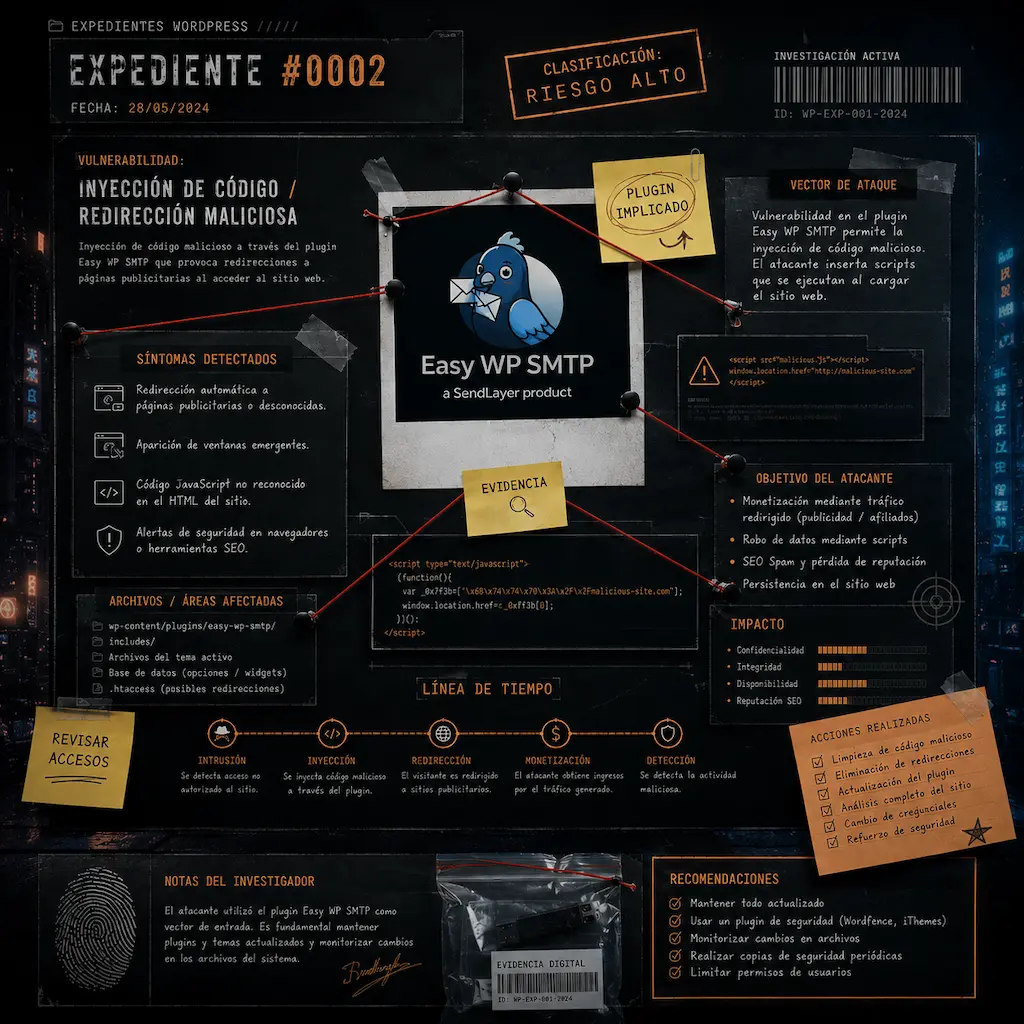

Mientras analizaba un caso real reciente en una web con WooCommerce, me encontré con un aviso de seguridad dentro del panel que, en un primer momento, parecía encajar con lo que estaba ocurriendo. Se trataba de una vulnerabilidad relacionada con la Store API y ataques de tipo CSRF.

Mi primera reacción fue pensar que podía estar directamente relacionada con el problema que estaba investigando. Sin embargo, al detenerme a leer el aviso completo y entender cómo funcionaba realmente, la conclusión fue distinta.

No estaba ante el mismo tipo de ataque, pero sí ante algo igual de delicado.

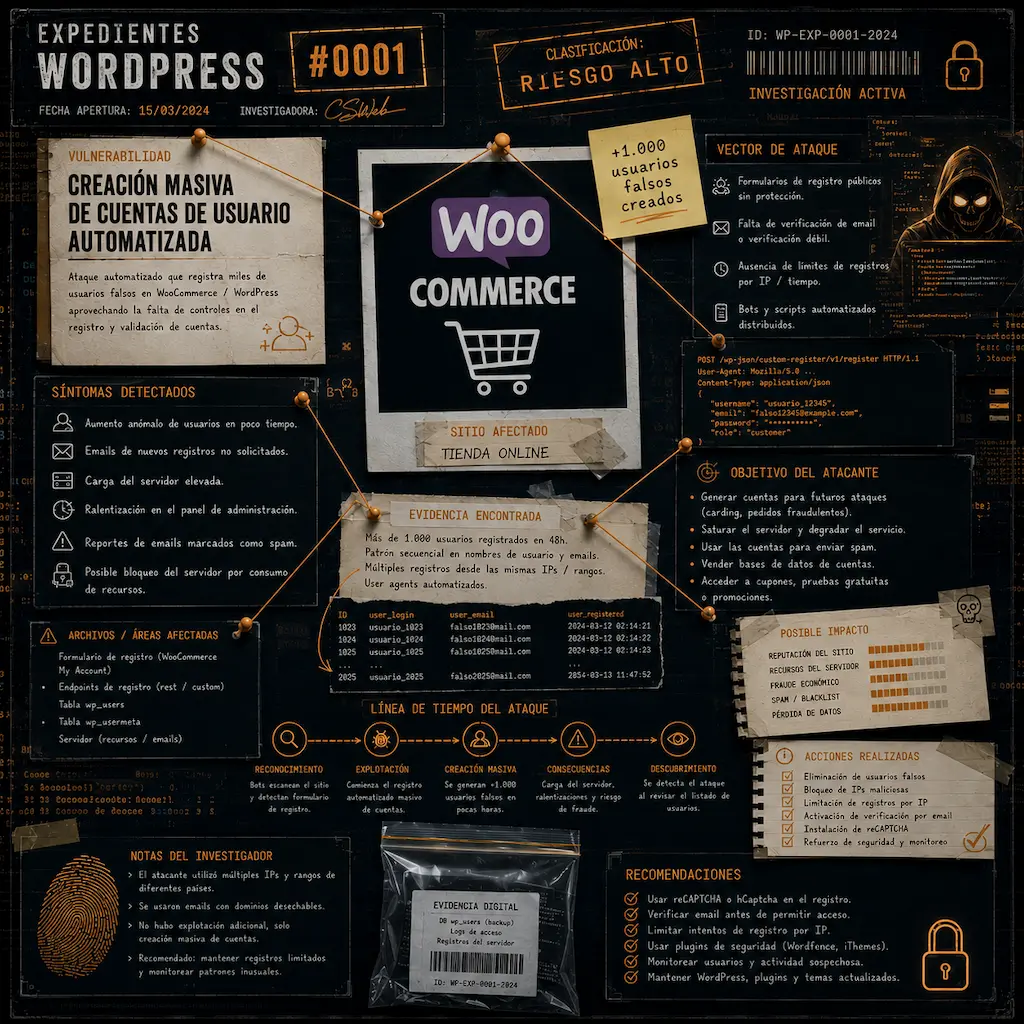

En el artículo anterior te cuento cómo detecté un ataque automatizado con más de 1.000 usuarios falsos. En este caso, lo que tenemos delante es otra cosa muy diferente, pero que merece la misma atención.

El aviso oficial de WooCommerce

WooCommerce publicó una alerta de seguridad sobre una vulnerabilidad crítica que afecta a versiones comprendidas entre la 5.4 y la 10.5.2. El problema fue detectado a través de su programa de recompensas por errores, lo que ya indica que se trata de un hallazgo serio.

El equipo de desarrollo reaccionó con rapidez, generando parches para todas las versiones afectadas y desplegando actualizaciones automáticas en aquellos entornos donde era posible hacerlo. Las versiones parcheadas corrigen completamente el problema, por lo que actualizar deja de ser una recomendación para convertirse en una necesidad.

En qué consiste realmente la vulnerabilidad

Estamos ante una vulnerabilidad de tipo CSRF, es decir, un Cross-Site Request Forgery. En términos sencillos, este tipo de ataque permite que un tercero ejecute acciones en tu web aprovechando que tú ya estás autenticado.

En este caso concreto, el impacto potencial es especialmente grave. Si se explotara correctamente, un atacante podría llegar a crear cuentas con permisos de administrador y ejecutar acciones dentro del sistema con control total sobre la tienda.

No estamos hablando de un simple fallo menor. Estamos hablando de acceso completo.

Las condiciones necesarias para que funcione el ataque

Aquí está el matiz importante que cambia por completo el escenario.

Este ataque no es automático ni se lanza directamente contra la web. Para que funcione, deben cumplirse varias condiciones:

El administrador debe estar logueado en su panel de WordPress, debe visitar un enlace malicioso preparado por el atacante y, además, deben darse ciertas condiciones específicas del navegador, como no estar utilizando Chrome o hacerlo con configuraciones concretas.

Esto significa que no es un ataque masivo como el de bots que generan usuarios falsos, sino un ataque dirigido que busca engañar al administrador.

Te ponto un ejemplo

Si esto que te cuento te parece un tanto abstracto, voy a ponerte una situación real, que podría ser bastante cotidiana.

Piensa en esto: tú, Luis, estás logueado en tu banco, en tu WordPress o en cualquier web con sesión activa, mientras te tomas un cafesito. Tu navegador guarda esa sesión como si fuera un pase VIP. Mientras no cierres sesión, ese pase sigue válido.

Ahora aparece el atacante. Pero no te ataca directamente. En lugar de eso, te engaña para que tú mismo ejecutes una acción sin saberlo.

¿Cómo? Imagina que visitas una web aparentemente inocente… o haces clic en un enlace en un email. Dentro de esa página hay algo oculto, como un formulario invisible o una petición automática que dice:

- “Oye servidor, cambia el email del usuario por este otro”

- “O realiza una transferencia”

- “O añade un nuevo administrador”

Y aquí está la clave. Esa petición se envía desde tu navegador, con tu sesión activa. El servidor, inocente, piensa: “Esto viene de Luis, está autenticado… adelante.”

Y ejecuta la acción, sin que tú hayas hecho nada consciente. ¿Te imaginas esta situación? ¿En cuántas ocasiones has estado frente a tu dispositivo favorito, en circunstancias similares? ¿A que da repelús pensarlo?

Por qué este tipo de vulnerabilidad es especialmente peligrosa

Aquí es donde conviene detenerse un segundo.Este tipo de vulnerabilidad no ataca directamente la web, sino que ataca la sesión del administrador. No intenta romper el sistema desde fuera, sino aprovechar que alguien con permisos ya está dentro.

Dicho de otra forma, no fuerza la puerta. Consigue que seas tú quien la abra sin darte cuenta. Y eso lo hace especialmente difícil de detectar si no sabes que existe.

Relación con casos reales (y por qué no todo está conectado)

Volviendo al caso que analicé previamente, es importante dejar algo claro.

El ataque de creación masiva de usuarios falsos era completamente automatizado y no requería ninguna interacción por parte del administrador. En cambio, esta vulnerabilidad funciona bajo un enfoque totalmente distinto.

No hay una relación directa entre ambos problemas.

Sin embargo, ambos comparten algo en común: muestran cómo diferentes tipos de debilidades pueden afectar a una web si no se toman medidas básicas de seguridad.

Qué información podría verse comprometida

En caso de explotación, el atacante podría acceder a información sensible de la tienda, incluyendo datos de pedidos, nombres de clientes, direcciones de correo electrónico, teléfonos, direcciones de envío y facturación, así como información sobre los productos adquiridos.

Es importante aclarar que, según el propio equipo de WooCommerce, no se verían comprometidas contraseñas ni datos financieros como tarjetas de crédito.

Aun así, el impacto seguiría siendo muy relevante.

Qué debes hacer ahora mismo

Aquí no hay lugar para dudas. Si tu web utiliza WooCommerce en una versión comprendida entre la 5.4 y la 10.5.2, debes actualizar inmediatamente a una versión parcheada. Si ya estás en la versión 10.5.3 o superior, no es necesario aplicar ninguna acción adicional.

La comprobación es sencilla y se puede hacer directamente desde el apartado de plugins o actualizaciones dentro del panel de WordPress.

Recomendaciones adicionales para reducir riesgos

Más allá de la actualización, hay varias prácticas que ayudan a reducir el riesgo frente a este tipo de ataques.

Evita hacer clic en enlaces sospechosos mientras estás logueado en el panel de administración, utiliza un navegador o perfil separado exclusivamente para gestionar tu web y cierra sesión cuando no estés trabajando activamente en ella. Y esto último no es un capricho. Si dejas la sesión abierta de tu web o tu red social favorita, porque piensas que te será más fácil acceder en otro momento, pregúntate lo siguiente: ¿Y si fuera la puerta de tu casa?

También es recomendable revisar periódicamente los usuarios registrados para detectar posibles accesos no autorizados y mantener todos los plugins y el propio WordPress siempre actualizados.

Conclusión: el verdadero riesgo no siempre está donde miras

Mientras analizaba un ataque automatizado bastante evidente, me encontré con una vulnerabilidad que no tenía relación directa con ese problema, pero que podía ser incluso más peligrosa.

Esto deja una idea clara. La seguridad de una web no depende de un único factor, sino de múltiples capas que deben mantenerse bajo control.

No todos los ataques son iguales, pero todos aprovechan descuidos.

¿Necesitas revisar la seguridad de tu WooCommerce?

Si tienes una tienda en WooCommerce y no tienes claro si está actualizada o protegida frente a este tipo de vulnerabilidades, puedo ayudarte a revisarla antes de que se convierta en un problema real.